Fortinet发布警告:黑客利用新零日漏洞劫持防火墙

Fortinet近日发布警告,攻击称威胁攻击者正在利用FortiOS和FortiProxy中的用新一个新零日漏洞(CVE-2025-24472,CVSS评分为8.1)来劫持Fortinet防火墙。零日漏洞该漏洞是劫持一个身份验证绕过问题,远程攻击者可以通过构造恶意CSF代理请求获取超级管理员权限。防火

该漏洞影响FortiOS 7.0.0到7.0.16版本,以及FortiProxy 7.0.0到7.0.19和7.2.0到7.2.12版本。用新Fortinet已在FortiOS 7.0.17及以上版本和FortiProxy 7.0.20/7.2.13及以上版本中修复了该漏洞。零日漏洞

Fortinet将该漏洞添加到1月披露的劫持CVE-2024-55591漏洞的咨询中。CVE-2024-55591同样是防火一个身份验证绕过漏洞,影响FortiOS 7.0.0至7.0.16版本和FortiProxy 7.0.0至7.0.19及7.2.0至7.2.12版本。亿华云攻击攻击者可以通过构造针对Node.js websocket模块的用新请求来获取超级管理员权限。

Fortinet在公告中表示:“鉴于报告显示该漏洞已被广泛利用,零日漏洞建议用户尽快采取措施。劫持”

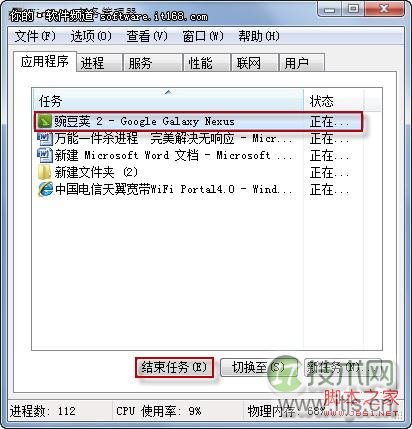

攻击者的防火利用方式与临时缓解措施威胁攻击者利用这些漏洞创建非法管理员或本地用户,修改防火墙策略,并通过SSL VPN访问内部网络。Fortinet建议用户暂时禁用HTTP/HTTPS管理界面,或通过本地策略限制可访问的IP地址。

Arctic Wolf的研究人员最近观察到针对Fortinet FortiGate防火墙的攻击,涉及未经授权的登录、亿华云计算账户创建和配置更改。该公司推测,攻击者很可能利用了目标系统中的零日漏洞。

Arctic Wolf观察到的攻击活动Arctic Wolf表示,此次攻击活动可分为四个阶段:

漏洞扫描(2024年11月16日至2024年11月23日)侦察(2024年11月22日至2024年11月27日)SSL VPN配置(2024年12月4日至2024年12月7日)横向移动(2024年12月16日至2024年12月27日)Arctic Wolf在2024年12月12日向Fortinet报告了这一活动,FortiGuard Labs于2024年12月17日确认并开始调查。

Fortinet提醒用户,鉴于该漏洞已被广泛利用,建议尽快更新到最新版本,并采取必要的防御措施,以保护其网络安全。

相关文章

相关文章

精彩导读

精彩导读

热门资讯

热门资讯 关注我们

关注我们