在日常使用电脑的难题过程中,我们经常会遇到无法正常删除文件夹的强制轻松情况,这时候就需要用到强制删除的删除方法。强制删除是文件文件一种通过绕过系统限制,直接删除文件夹的夹的夹删技巧解决方式,它可以帮助我们解决一些无法通过普通操作删除的掌握文件夹问题。本文将介绍一些常用的难题强制删除文件夹的方法,帮助读者轻松应对各种删除难题。强制轻松

任务管理器结束进程

1.结束占用文件夹的删除进程

当我们无法删除某个文件夹时,首先需要打开任务管理器,文件文件查找占用该文件夹的进程,并结束该进程。WordPress模板在任务管理器中选择“进程”选项卡,找到相关进程,右键选择“结束任务”,即可释放对该文件夹的占用。

使用命令行删除

2.进入命令提示符界面

如果任务管理器结束进程仍然无法删除文件夹,可以尝试使用命令行来删除。首先需要打开命令提示符界面,可以通过在开始菜单中搜索“cmd”并打开命令提示符。

3.切换到文件夹所在的目录

在命令提示符界面中,输入“cd”命令加上文件夹所在的路径,切换到该文件夹所在目录。

4.强制删除文件夹

在切换到文件夹所在目录后,输入“rd/s/q文件夹名”命令,其中“rd”表示删除目录,“/s”表示删除目录及其子目录,“/q”表示不询问确认。按下回车键执行命令,即可强制删除文件夹。

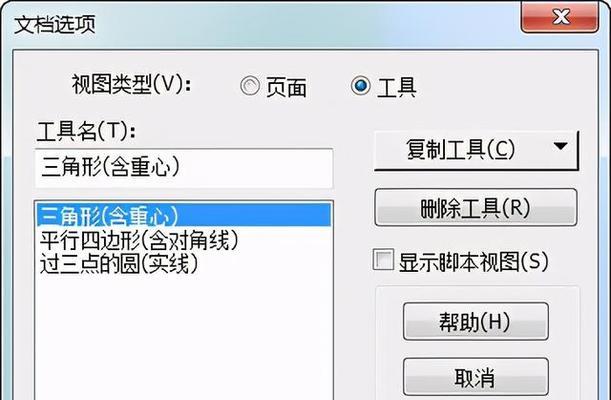

使用第三方工具删除

5.下载并安装专业的文件删除工具

如果以上方法仍然无法删除文件夹,我们可以尝试使用一些第三方工具来进行删除。例如,可以下载并安装一些专业的文件删除工具,如CCleaner、Unlocker等。

6.打开文件删除工具

安装完成后,打开文件删除工具,并定位到要删除的文件夹所在位置。高防服务器

7.选择删除方式

在文件删除工具中,选择要删除的文件夹,并选择相应的删除方式。通常会提供普通删除、强制删除等选项,选择适合的方式进行删除。

8.执行删除操作

点击“删除”或“确定”按钮,执行删除操作。文件删除工具会自动绕过系统限制,帮助我们成功删除文件夹。

修改权限进行删除

9.右键点击文件夹

如果以上方法仍然无法删除文件夹,可以尝试修改文件夹的权限来进行删除。在文件夹上右键点击,选择“属性”。

10.进入安全选项卡

在属性窗口中,选择“安全”选项卡,即可进入文件夹的安全设置页面。

11.修改权限

在安全设置页面中,点击“编辑”按钮,即可修改文件夹的权限。

12.允许完全控制

在权限设置页面,找到自己的用户名,并勾选“完全控制”选项。点击“确定”保存设置。

13.删除文件夹

完成权限修改后,再次尝试删除文件夹,云服务器提供商通常就可以成功删除了。

通过任务管理器结束进程、使用命令行删除、使用第三方工具删除以及修改权限进行删除等方法,我们可以轻松应对无法删除文件夹的问题。在实际操作中,我们需要根据具体情况选择合适的方法进行尝试。希望本文介绍的方法能够帮助读者解决文件夹删除难题,并提高电脑使用效率。

相关文章

相关文章

精彩导读

精彩导读

![简单网络管理协议(SNMP)是用于IP网络设备管理的标准协议。典型的支持SNMP协议的设备有路由器、交换机、服务器、工作站、打印机及数据机柜等等。SNMP一般被网络管理系统用于按照管理员设定的条件来监视网络附加设备。SNMP是因特网协议套件中的一个组成部分,它由IETF机构定义。它包含一系列的网络管理标准,其中有一个应用层协议,一个数据库架构以及一组数据对象。SNMP将管理数据以变量的形式展示出来,这些变量描述了系统配置。同时这些变量可以被用于管理的应用查询(或者被设置)。为什么需要使用SNMPv3 尽管SNMPv3所增加的加密功能并不影响协议层面,但是新的文本惯例、概念及术语使得它看起来很不一样。SNMPv3在SNMP的基础之上增强了安全性以及远程配置功能。最初,SNMP最大的缺点就是安全性弱。SNMP的第一与第二个版本中,身份验证仅仅是在管理员与代理间传送一个明文的密码而已。目前每一个SNMPv3的信息都包含了被编码成8进制的安全参数。这些安全参数的具体意义由所选用的安全模型决定。SNMPv3提供了重要的安全特性:保密性 —— 加密数据包以防止未经授权的源监听。完整性 —— 数据的完整性特性确保数据在传输的时候没有被干扰,并且包含了可选的数据响应保护机制。身份验证 —— 检查数据是否来自一个合法的源。在ubuntu中安装SNMP服务器及客户端 打开终端运行下列命令sudo apt-get install snmpd snmp安装完成后需要做如下改变。配置SNMPv3 获得从外部守护进程访问的权限默认的安装仅提供本地的访问权限,假如想要获得外部访问权限,打开文件 /etc/default/snmpd。sudo vi /etc/default/snmpd改变下列内容将SNMPDOPTS=-Lsd -Lf /dev/null -u snmp -g snmp -I -smux,mteTrigger,mteTriggerConf -p /var/run/snmpd.pid改为SNMPDOPTS=-Lsd -Lf /dev/null -u snmp -I -smux -p /var/run/snmpd.pid -c /etc/snmp/snmpd.conf最后重启 snmpdsudo /etc/init.d/snmpd restart定义 SNMPv3 用户,身份验证以及加密参数 “securityLevel”参数使得SNMPv3有多种不同的用途。noAuthNoPriv —— 没有授权,加密以及任何安全保护!authNoPriv —— 需要身份认证,但是不对通过网络发送的数据进行加密。autoPriv —— 最可靠模式。需要身份认证而且数据会被加密。snmpd 的配置以及设置都保存在文件 /etc/snmp/snmpd.conf。使用编辑器编辑文件:sudo vi /etc/snmp/snmpd.conf在文件末尾添加以下内容:#createUser user1createUser user2 MD5 user2passwordcreateUser user3 MD5 user3password DES user3encryption#rouser user1 noauth 1.3.6.1.2.1.1rouser user2 auth 1.3.6.1.2.1rwuser user3 priv 1.3.6.1.2.1注:假如你需要使用自己的用户名/密码对的话,请注意密码及加密短语的最小长度是8个字符。同时,你需要做如下的配置以便snmp可以监听来自任何接口的连接请求。将#agentAddress udp:161,udp6:[::1]:161改为agentAddress udp:161,udp6:[::1]:161保存改变后的snmpd.conf文件并且重启守护进程:sudo /etc/init.d/snmpd restart](http://www.bgvu.cn/uploads/2025-10-24/1761273653616.jpeg)

热门资讯

热门资讯 关注我们

关注我们